تنتشر عملية احتيال تصيد جديدة تستهدف مستخدمي MetaMask، باستخدام تدفق واقعي للغاية "التحقق بخطوتين (التحقق بخطوتين)" لسرقة عبارات استعادة المحفظة.

تسلط الحملة الضوء على مستوى متزايد من التعقيد في تكتيكات الهندسة الاجتماعية، حتى مع انخفاض الخسائر المبلغ عنها من هجمات التصيد الاحتيالي بالعملات الرقمية بشكل حاد في عام 2025.

تشريح مخطط التصيد الاحتيالي MetaMask

سلطت شركة أمن البلوك تشين SlowMist، CSO، الضوء على الاحتيال في منشور حديث على X (المعروف سابقا بتويتر). تستخدم عملية التصيد هذه طبقات متعددة من الخداع لاختراق محافظ المستخدمين.

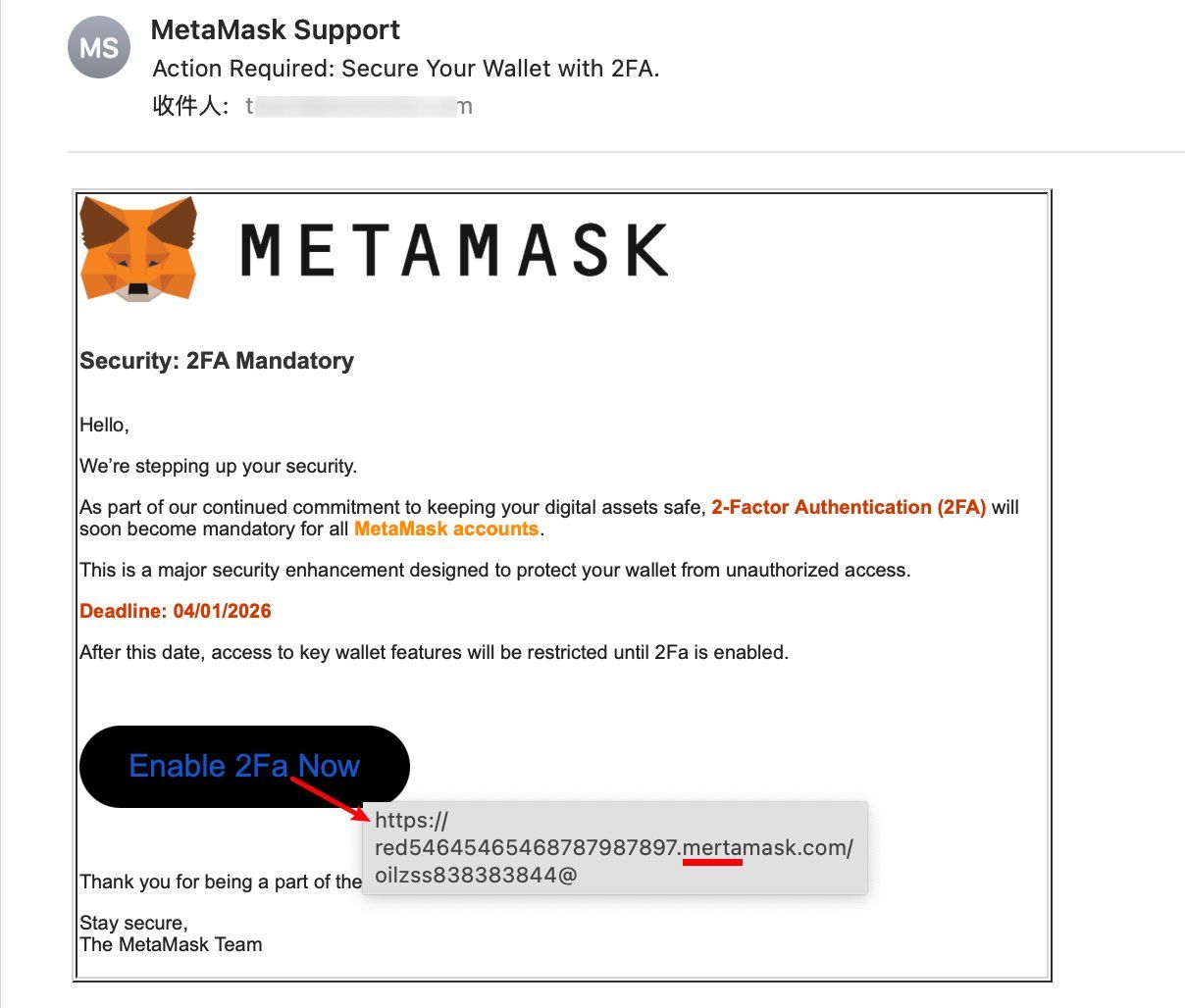

يتلقى الضحايا رسائل بريد إلكتروني يبدو أنها صادرة من دعم MetaMask ، الذي يعلن عن متطلبات إلزامية للمصادقة الثنائية. تستخدم الرسائل التجارية الاحترافية، بما في ذلك شعار وألوان MetaMask fox.

كشف المنشور أن المهاجمين يستخدمون نطاقات تشبه إلى حد كبير النطاق الرسمي. في الحالة الموثقة، كان النطاق المزيف يختلف بحرف واحد فقط، مما جعل من الصعب تمييزه للوهلة الأولى.

بمجرد وصول المستخدمين إلى موقع التصيد الاحتيالي، يتم إرشادهم عبر ما يبدو أنه عملية أمنية شرعية. في المرحلة النهائية، يطلب من الضحايا إدخال عبارة البذرة تحت ذريعة إكمال "التحقق الأمني من التحقق بخطوتين".

هذه هي النقطة الحاسمة في عملية الاحتيال. عبارة البذرة للمحفظة (وتسمى أيضا عبارة الاسترداد أو عبارة التذكير) هي المفتاح الرئيسي للمحفظة. أي شخص لديه إمكانية الوصول إليه يمكنه إلى:

- تحويل الأموال دون علم أو موافقة المالك الأصلي

- إعادة إنشاء المحفظة على جهاز آخر

- الحصول على تحكم كامل في جميع المفاتيح الخاصة المرتبطة

- توقيع وتنفيذ المعاملات بشكل مستقل

بمجرد أن يحصل شخص ما على عبارة بذرية، يمكنه الوصول إلى المحفظة دون الحاجة إلى كلمات المرور أو التحقق من مرحلتين أو موافقة الجهاز. ونتيجة لذلك، يحذر مزودو المحفظة المستخدمين باستمرار من عدم مشاركة عباراتهم الأساسية تحت أي ظرف.

بينما تهدف المصادقة الثنائية إلى حماية المستخدمين، يستغل المهاجمون سمعتها لخداعهم. هذه الاستراتيجية النفسية، إلى جانب الحيل التقنية والعجلة، لا تزال تهديدا قويا.

تأتي هذه الفضيحة بعد تباطؤ أوسع في الخسائر المرتبطة بالتصيد الاحتيالي. تظهر البيانات أن الخسائر المرتبطة بالتصيد الاحتيالي للعملات الرقمية انخفضت بشكل حاد في عام 2025، حيث انخفضت بحوالي 83٪ لتصل إلى حوالي 84 مليون دولار، مقارنة بما يقارب 494 مليون دولار في العام السابق.

"تزامنت خسائر التصيد الاحتيالي ارتباطا وثيقا بنشاط السوق. شهد الربع الثالث أقوى ارتفاع في ETH وأعلى خسائر تصيد احتيالي (31 مليون دولار). عندما تكون الأسواق نشطة، يزداد نشاط المستخدمين بشكل عام، ويقع نسبة ضحية — ويعمل التصيد الاحتيالي كدالة احتمالية لنشاط المستخدم،" كما ورد تقرير Scam Sniffer.

مع ظهور نشاط السوق علامات مبكرة على التعافي في أوائل 2026، بما في ذلك ارتفاعات عملات الميم ومؤشرات على زيادة مشاركة التجزئة، بدأ المهاجمون أيضا في الظهور من جديد. وبالتالي، لا يزال الوعي المتزايد بأساليب التصيد الاحتيالي والتعامل الحذر مع بيانات اعتماد المحفظة أمرا بالغ الأهمية.