كشفت شركة الأمن السيبراني كاسبرسكي عن ابتزاز برمجيات خبيثة على يوتيوب حيث يستغل المهاجمون نظام حقوق الطبع والنشر للمنصة لإجبار المؤثرين على إضافة روابط خبيثة إلى أوصاف فيديوهاتهم.

وجهت هذه الإجراءات المشاهدين غير المشتبه بهم إلى تنزيلات مصابة بالبرمجيات الخبيثة حيث استسلم منشئو المحتوى على يوتيوب للابتزاز.

كاسبرسكي يكشف عن SilentCryptoMiner

يكشف تقرير كاسبرسكي أن القراصنة يستغلون الثقة التي بناها المؤثرون على يوتيوب مع جماهيرهم، مما يجعل هذه الحملة خطيرة بشكل خاص. ويشير إلى حملة برمجيات خبيثة حيث يوزع مجرمو الإنترنت برمجيات خبيثة متنكرة كأدوات لتجاوز القيود الرقمية.

تحديدًا، يستغل القراصنة شكاوى حقوق الطبع والنشر، مهددين ومبتزين منشئي المحتوى على يوتيوب للترويج لـ SilentCryptoMiner. SilentCryptoMiner هو حصان طروادة لتعدين العملات الرقمية متطور يعتمد على برنامج التعدين مفتوح المصدر الشهير XMRig.

وفقًا للتقرير، تقوم البرمجيات الخبيثة بتعدين العملات الرقمية مثل إيثريوم (ETH)، إيثريوم كلاسيك (ETC)، مونيرو (XMR)، ورافينكوين (RVN). كما تستخدم بلوكشين بيتكوين للحفاظ على السيطرة على شبكات البوت.

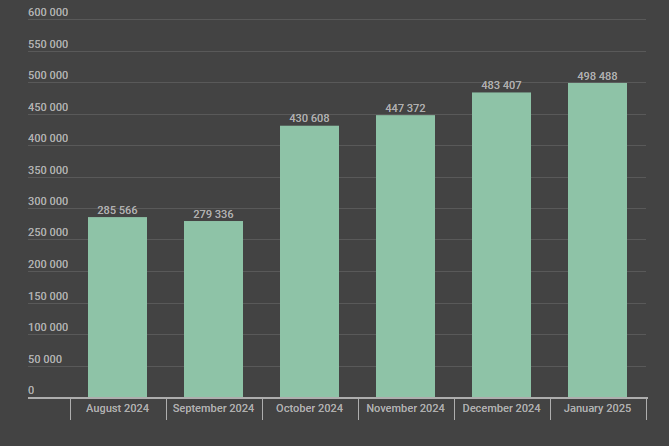

خلال الأشهر الستة الماضية، اكتشفت كاسبرسكي أكثر من 2,4 مليون حالة من برنامج Windows Packet Divert. يُقال إن مجرمي الإنترنت يستغلون هذه الحالات للتلاعب بحركة مرور الشبكة. يقدمون العديد من الأدوات كحلول برمجية شرعية ولكنها تحتوي على حمولات خبيثة مخفية.

بمجرد التثبيت، تستمر البرمجيات الخبيثة في نظام الضحية، متجاوزة التدابير الأمنية وتعديل ملفات النظام الحيوية.

في التقرير، تسلط كاسبرسكي الضوء على حالة حيث ساعد يوتيوبر لديه 60,000 مشترك دون علم في توزيع البرمجيات الخبيثة. في البداية، نشر المنشئ فيديوهات توضح كيفية تجاوز بعض القيود عبر الإنترنت وضمّن رابطًا لأداة تجاوز القيود المزعومة.

ومع ذلك، كان الملف مصابًا بـ SilentCryptoMiner. لاحقًا، قاموا بتحرير وصف الفيديو المصاب لإزالة الرابط، واستبداله بتحذير ينص على أن البرنامج "لا يعمل".

“بعد ذلك، هدد المهاجمون صناع المحتوى بذريعة انتهاك حقوق الطبع والنشر، مطالبين إياهم بنشر فيديوهات تحتوي على روابط خبيثة أو مواجهة إغلاق قنواتهم على يوتيوب. بهذه الطريقة، تمكن المحتالون من التلاعب بسمعة اليوتيوبرز المشهورين لإجبارهم على نشر روابط لملفات مصابة”، اقرأ مقتطفًا من التقرير.

استخدام ضربات حقوق الطبع والنشر لإجبار مستخدمي يوتيوب

في خطوة أكثر خبثًا، قام القراصنة أيضًا بتقديم دعاوى حقوق طبع ونشر كاذبة ضد اليوتيوبرز الذين يرفضون التعاون. من خلال تهديد صناع المحتوى بإغلاق قنواتهم، أجبرهم المجرمون الإلكترونيون على توزيع البرمجيات الخبيثة.

يحذر خبراء الأمن السيبراني من أن يوتيوب ووسائل التواصل الاجتماعي الأخرى قد لا تكون الأهداف الوحيدة لمثل هذه المخططات الابتزازية. قد يقوم الفاعلون السيئون قريبًا بنشر تكتيكات مماثلة على تيليجرام ومنصات المراسلة الأخرى حيث يتفاعل المؤثرون مع مجتمعاتهم.

لذلك، يجب على المستخدمين أن يظلوا حذرين عند تنزيل البرامج من مصادر غير موثوقة. ما يبدو أنه أدوات مفيدة يمكن أن يكون بوابة لأنشطة خبيثة. في هذه الأثناء، تأتي هذه الاكتشافات بعد شهر واحد فقط من كشف كاسبرسكي عن تهديد آخر كبير للأمن السيبراني.

“اكتشف خبراؤنا حصان طروادة جديد لسرقة البيانات، SparkCat، نشط في متجر التطبيقات وجوجل بلاي منذ مارس 2024 على الأقل. يستغل SparkCat التعلم الآلي لمسح معارض الصور، وسرقة عبارات استعادة محافظ العملات المشفرة، وكلمات المرور، والبيانات الحساسة الأخرى المخفية في لقطات الشاشة”، زعمت الشركة .

هذا يبرز المخاطر المتزايدة التي يواجهها مستثمرو العملات المشفرة. مع تحول مؤثري يوتيوب إلى أهداف رئيسية للمجرمين الإلكترونيين، بدأت منصة استخبارات البلوكشين Arkham في تتبع محافظهم.

الميزة الجديدة، التي أطلق عليها اسم “Key Opinion Leader (KOL) Label”، تتبع محافظ المؤثرين الذين لديهم أكثر من 100,000 متابع على X. هذا يعني أن المستثمرين يمكنهم مراقبة ما إذا كان المؤثرون يدعمون حقًا الرموز التي يروجون لها أو إذا كانت تأييداتهم مجرد إعلانات مدفوعة. هذا يبرز كيف يتجاوز دور المؤثرين وسائل التواصل الاجتماعي.