قال الدكتور بن جورزيل، الرئيس التنفيذي لتحالف الذكاء الفائق الاصطناعي (ASI)، لموقع BeInCrypto إن فريقه يستطيع إعادة إنشاء دوائر الهجوم الكمي التي أنشأتها جوجل كوانتوم AI لكنها رفضت نشرها. وأكد أنه إذا كان بإمكان منظمته القيام بذلك، فإن الدول القومية تستطيع ذلك بالفعل.

أظهر البحث المنشور لجوجل في 30 مارس أن دائرتين تعملان على تنفيذ خوارزمية شور لكسر تشفير المنحنى الإهليلجي ذو 256 بت يمكن بناؤهما بأقل من 500 000 كيوبت فيزيائي. الفريق اختار عدم إصدار الكود ونشر بدلاً من ذلك إثبات عدم المعرفة. قال جورزيل لموقع BeInCrypto أن هذا القرار لا يغير شيئاً.

"إبقاء القدرات سرية يمنحك نافذة زمنية قصيرة جدًا في أفضل الأحوال"

صورت جوجل قرارها بحجب الدوائر كإفصاح مسؤول. وصف منشور المدونة القرار بأنه خروج متعمد عن ممارسة الفريق التاريخية بالشفافية الكاملة، مدفوعاً بالمخاوف من سوء الاستخدام.

شهدت صناعة العملات المشفرة جدلاً واسعاً حول ما إذا كان هذا القرار يتوافق مع مبدأها الأساسي "لا تثق، تحقق".

لم يشارك جورزيل هذا القلق. قال لموقع BeInCrypto أن السرية هنا عملية غير ذات أهمية.

قال جورزيل نحن واثقون من قدرتنا على إعادة توليد "الدائرة السرية" التي اكتشفتها جوجل باستخدام خبرتنا ومواردنا الحسابية المعقولة، وإذا كنا نستطيع ذلك، فإن الحكومة الصينية وغيرها من الجهات ذات الموارد العالية بالتأكيد تستطيع أيضاً. إخفاء القدرات يمنحك نافذة قصيرة جداً فقط.

أضاف أن تحالف ASI لم يحجب أي كود خاص به لأسباب تتعلق بالسلامة، رغم أن الفريق ناقش الأمر داخلياً. موقفه الأساسي هو الانفتاح.

جادل جورزيل أن الفوائد الأمنية للمراجعة اللامركزية تفوق تقليل المخاطر الهامشي الناتج عن السرية عندما يكون الاكتشاف المتوازي هو المعيار.

ولكن ترك مجالاً لبعض الاستثناءات. إذا كان هناك أمر يشكل خطراً معيناً، حاداً، وقصير الأمد، فسيقوم الفريق بحجبه.

ولكن من وجهة نظره، لا تحقق دائرة جوجل ذلك الشرط لأن المعرفة ببنائها متاحة بالفعل على نطاق واسع للجهات القادرة.

مشكلة 41٪

يحاكي البحث الأبيض لجوجل ما تسميه الشركة بـ"هجوم عند الإنفاق". يمكن للكمبيوتر الكمي تجهيز جزء من العملية مسبقاً، ثم كسر معاملة بيتكوين (btc) في حوالي تسع دقائق بمجرد الكشف عن المفتاح العام.

ونظراً لأن متوسط تأكيد كتلة بيتكوين يستغرق 10 دقائق، فإن المهاجم لديه احتمال يقارب 41% للانتهاء أولاً.

كما يقدر البحث أن هناك حوالي 6,9 مليون بيتكوين (btc) محفوظة بالفعل في محافظ تم الكشف عن مفاتيحها العامة بطريقة ما.

يشمل ذلك حوالي 1,7 مليون عملة من سنوات الشبكة الأولى، بالإضافة إلى أموال إضافية تأثرت بإعادة استخدام العنوان وترقية Taproot الخاصة ببيتكوين، والتي تجعل المفاتيح العامة مرئية بشكل افتراضي.

قال جورتزل لـBeInCrypto أن معدل الهجوم بنسبة 41% ليس مخاطرة هامشية، بل هو فشل هيكلي.

أكد أن أي معدل نجاح للهجوم يتجاوز الأرقام الفردية يعد مشكلة عميقة لسلسلة تخزين القيمة. بمجرد أن يعتقد الفاعلون العقلانيون بوجود احتمال ذي مغزى لعكس معاملة أو سحب رصيد من عنوان خلال نافذة التأكيد، تنهار الضمانات النظرية للعبة التي يقوم عليها نموذج أمان بيتكوين. عند 41%، تكون قد تجاوزت العتبة بكثير.

أشار إلى أن العتاد اللازم لتنفيذ مثل هذا الهجوم غير موجود حتى الآن، لكن الإثبات الرياضي مكتمل، وحددت جوجل موعدًا نهائيًا في 2029 للانتقال الصناعي إلى التشفير ما بعد الكمي (PQC).

حالياً، لا تمتلك بيتكوين خارطة طريق منسقة للترقية لتلبية هذا الموعد النهائي.

تحالف ASI يقول إنه تم إنشاؤه لهذا الغرض

بينما ناقش الكثير من القطاع التبعات، أوضح جورتزل لـBeInCrypto أن فريقه توقع ذلك منذ سنوات.

سبق أن توقع وصول الذكاء الاصطناعي العام بمستوى بشري (AGI) في حوالي 2027 أو 2028.

يضع الجدول الزمني الكمي الخاص بجوجل كلا الإنجازين على مسار تصادمي، وذكر جورتزل أن تحالف ASI صمم بنيته التحتية لهذا الالتقاء بالتحديد.

أكد جورتزل أن التقاء AGI والحوسبة الكمية أمر واقعي للغاية، لكن اعتباره تهديدًا فقط يغفل نصف الصورة الأخرى. في تحالف ASI قمنا بتصميم ASI:Chain منذ البداية ليكون موجهًا نحو الكوانتم-- ليس فقط مقاومًا له بل يستفيد منه... لذا بالنسبة لنا، وصول الحوسبة الكمية بالتوازي مع AGI هو ميزة، وليس خطأ.

تقوم ASI:Chain، سلسلة البلوكتشين الطبقة-1 التي يطورها التحالف، باستخدام MeTTa كلغة للعقود الذكية بدلاً من Solidity.

حسب جورتزل، يشتمل MeTTa على أنظمة من نوع كمومي، وطوّر الفريق نسخًا كمية من خوارزميات AGI Hyperon الأساسية التي تشمل تخصيص الانتباه والمنطق الاحتمالي والتعليم التطوري.

اجعل طبقة التشفير معيارية. يمكن إضافة اللبنات التشفيرية الآمنة كموميًا، بما في ذلك المخططات القائمة على الشبكات ومخططات التجزئة، بدون إعادة تصميم السلسلة أو الحاجة إلى فورك قوية.

جاءت التكلفة في شكل عبء حسابي، واعتبر جورتزل أن ذلك يمثل تحديًا هندسيًا حقيقيًا وليس معماريًا.

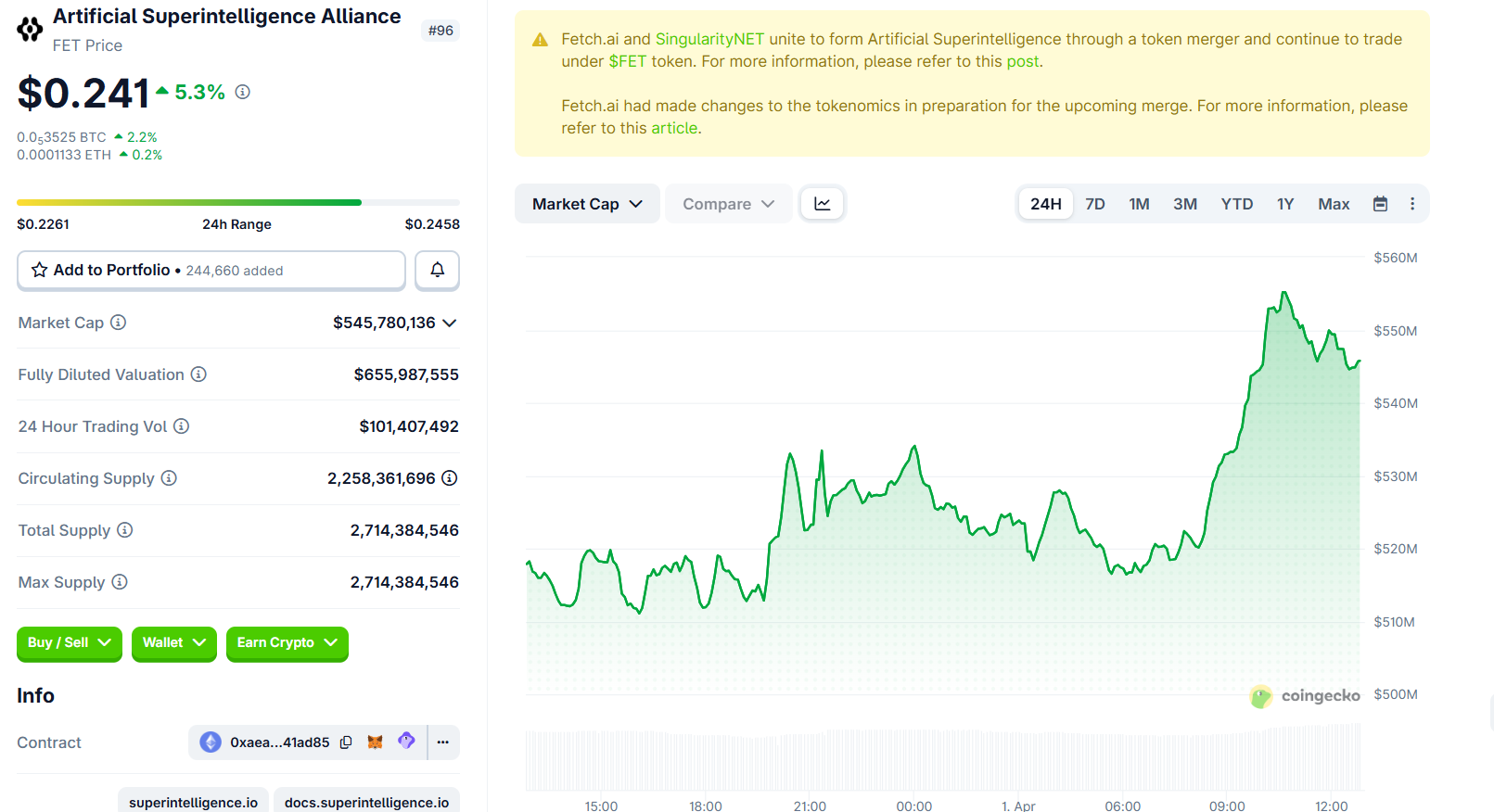

تم تأسيس تحالف الذكاء الاصطناعي الفائق (FET) من خلال دمج رموز سنغيولاريتي نت وFetch.ai وبروتوكول أوشن وCUDOS.

خرج بروتوكول أوشن لاحقًا من الاندماج، وهو إجراء أدى لاحقًا إلى اتخاذ إجراءات قانونية وسط مزاعم سرقة الرموز.

يتم تداول رمزه FET حالياً عند حوالي $0,241، مرتفعًا بأكثر من 5% في آخر 24 ساعة.

"سابقة كارثية لحقوق الملكية الرقمية"

أشار التقرير الفني لشركة جوجل إلى حوالي 1,7 مليون btc في محافظ باي-تو-بابليك-كي (P2PK) من حقبة ساتوشي التي تعرض مفاتيحها العامة بشكل دائم.

تتعذر هجرة هذه العملات الرقمية. رحل مالكوها أو تعذر الوصول إليهم. اقترح البحث إطار "إنقاذ رقمي" يمكن أن يمنح الحكومات السلطة القانونية لفك تشفير العملات الرقمية غير النشطة باستخدام الحوسبة الكمومية.

رفض جورزيل الفكرة.

قال جورزيل من حيث المبدأ، لا—إعطاء الحكومات طريقاً قانونياً لفك محافظ العملات الخاصة يضع سابقة كارثية لحقوق الملكية الرقمية. تستند قيمة العملات الرقمية كلها إلى فكرة أن مفاتيحك هي عملاتك. بمجرد أن تؤسس لجهة قوية كفاية صلاحية قانونية لمصادرة العملات التي غاب أصحابها، تكون قد قوضت الأساس نفسه.

أشار إلى أن هذه العملات سيتم破解ها يومًا ما من قبل أحدهم. يبقى السؤال، هل ستخضع العملية لإطار قانوني أم ستصبح فوضى للجميع. يميل إلى ترك العملات الرقمية غير النشطة دون تدخل كمسألة مبدأ، على أن يحدد النظام البيئي مخاطرها مستقبلاً.

عرض مؤسس بينانس المشارك تشانغبينغ تشاو (CZ) وجهة نظر مختلفة، مشيراً إلى أنه إذا لم تتحرك عملات ساتوشي خلال فترة معينة، فقد ينظر المجتمع في قفل أو حرق تلك العناوين قبل أن يصل إليها المخترقون.

أضاف أن تحديد جميع عناوين ساتوشي بدقة دون الخلط بينها وبين الحائزين الأوائل سيشكل تحدياً بحد ذاته.

السباق قد بدأ بالفعل

وصف المستثمر المغامر تشاماث باليهابيتيا ورقة جوجل بأنها "معقولة جدًا" ودعا مجتمع العملات الرقمية إلى تنظيم خارطة طريق لمقاومة الحوسبة الكمومية خلال السنوات القليلة المقبلة.

أوضح سي زد أن العملات الرقمية ستنجو من عصر الحوسبة الكمومية، لكنه حذر من أن تنسيق التحديثات عبر الشبكات اللامركزية سيؤدي إلى إثارة النقاشات، وظهور الانقسامات، وربما ظهور ثغرات أمنية جديدة.

اعتبر جورزيل موقفه أكثر صراحة. قال لموقع BeInCrypto إن المشاريع التي ستنجو هي التي بدأت في تطوير حلول للكم منذ سنوات. أما الذين سيبدؤون بعد انكسار أول العملات فلن ينجحوا.

قدم في ظل هذه الخلفية نصيحة عملية للمستثمرين الأفراد. انقلْ ممتلكاتك إلى عناوين تستخدم أحدث تنسيقات المفاتيح المتاحة.

يعني ذلك بالنسبة لبيتكوين، استخدام عناوين SegWit (bech32) الأصلية حيث يبقى المفتاح العام مخفيًا حتى الإنفاق. تجنب إعادة استخدام العناوين. بالنسبة لإيثريوم (eth) تظل الثغرة بنيوية أكثر، وتبقى الخيارات على مستوى الأفراد محدودة.

عندما سُئِل جورزيل عما إذا كان تهديد الحوسبة الكمومية يقضي تمامًا على نظرية اللامركزية، أكد لموقع BeInCrypto أن الأمر ليس كذلك.

لكن أكد أن المخاطر تزداد بشكل هائل. إذا تمكن فاعل مركزي من كسر بيتكوين غير النشطة والاستحواذ على مئات المليارات من الأصول، فإن ذلك يصبح قوة مركزية ضخمة. مع ذلك، لم تكن النظرية أبدًا قائمة على بقاء التشفير التقليدي إلى الأبد.

تبقى نظرية اللامركزية قائمة إذا تفوقت المشاريع اللامركزية في الهندسة على نظيراتها المركزية في مرحلة التحول الكمومي. هذا بالضبط هو ما نعتزم القيام به.

تشير ورقة جوجل، بالإضافة إلى دراسة منفصلة من كالتيك وأوراتوميك توضح أن خوارزمية شور يمكنها العمل بمقياس التشفير مع 10 000 كيوبت، إلى أن نافذة التحضير أقصر مما اعتقده معظم الناس.

يزعم جورزيل أن فريقه قد تجاوز بالفعل تلك النافذة. أما بقية القطاع الآن فيسارع للحاق بالركب.