فقد مستثمر في العملات الرقمية 4 556 إيثريوم، بقيمة تقارب 12,4 مليون دولار، بعد أن وقع ضحية لهجوم متطور يُعرف باسم "تسميم العنوان".

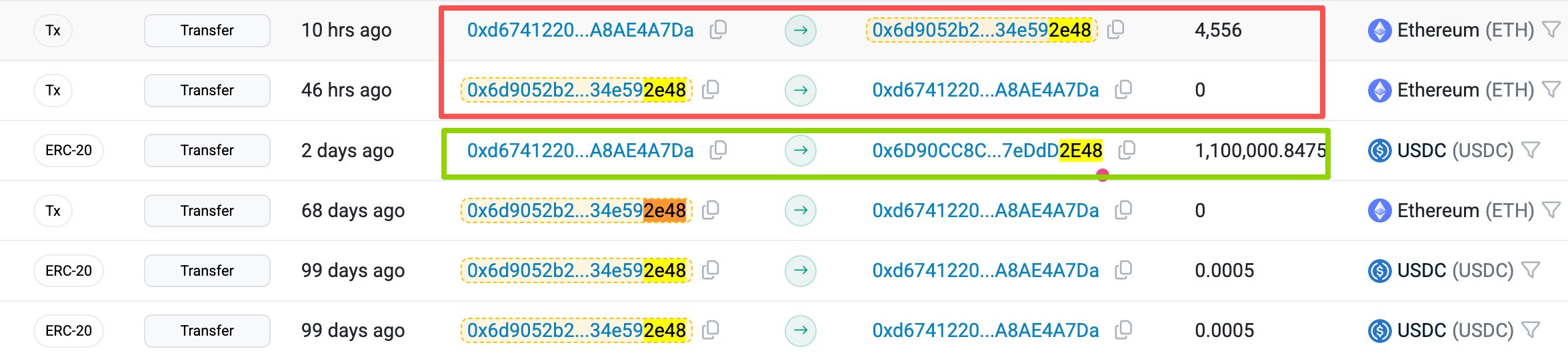

أفاد سبكتر، محلل البلوكتشين الذي يحمل اسماً مستعاراً، أن السرقة حدثت بعد حوالي 32 ساعة من قيام المهاجم بعملية "دَس" لمحفظة الضحية من خلال معاملة رمزية بسيطة.

كيف كلّف عنوان مزيف يشبه الأصلي حامل إيثريوم ملايين الدولارات

كشف تحليل سبكتر على السلسلة أن المهاجم قضى شهرين في مراقبة نشاط معاملات الضحية. خلال هذه الفترة، حدد المخترق تحديداً عنوان إيداع يُستخدم لتسوية الصفقات خارج البورصة (OTC).

استعمل المهاجم برنامج توليد عناوين مخصصة vanity address generation software لتصميم محفظة شبيهة. كان العنوان الاحتيالي يحمل نفس الأحرف والأرقام في البداية والنهاية مثل العنوان المقصود للضحية.

تعتمد عملية تسميم العنوان على عادة المستخدمين في التحقق فقط من أول وآخر عدد قليل من رموز السلسلة الست عشرية الطويلة. في هذه الحالة، بدت المحفظة الاحتيالية وعنوان OTC الرسمي متطابقين عند النظر السريع.

بدأ المهاجم أولاً بإرسال معاملة بسيطة إلى محفظة الضحية، بهدف إدراج العنوان المزور في سجل النشاط للمستخدم. وضمن هذا التحرك الاستراتيجي بروز العنوان الفاسد في أعلى "سجل المعاملات الأخيرة".

اعتمد الضحية على هذه القائمة المخترقة، ثم نسخ العنوان المسموم عن غير قصد بدلاً من المصدر الصحيح عند محاولة تحويل مبلغ 12,4 مليون دولار.

تسجل هذه الحادثة ثاني عملية سرقة كبرى بثمانية أرقام من خلال هذا المسار تحديداً في الأسابيع الأخيرة. أشار الشهر الماضي إلى أن متداول عملات رقمية آخر فقد نحو 50 مليون دولار في خطة مشابهة تقريباً.

يؤكد أصحاب المصلحة في القطاع أن هذه الهجمات تتزايد لأن واجهات المحافظ غالباً ما تقصر العناوين لتوفير مساحة على الشاشة. يؤدي هذا الخيار التصميمي فعلياً إلى إخفاء الأحرف الوسطى حيث تكمن الفروقات.

في الوقت نفسه، يثير هذا الاختراق تساؤلات جدية حول بروتوكولات التحقق لدى المستثمرين من الفئة المؤسسية institutional-grade investors.

عادةً يعتمد المتداولون الأفراد على نسخ العناوين ولصقها، في حين أن الجهات التي تنقل ملايين عادةً ما تتبع إجراءات صارمة لقوائم السماح ومعاملات الاختبار.

حثت شركة الأمان على سلسلة الكتل سكـام سنـيفر المستثمرين على التخلي عن الاعتماد على سجل المعاملات للمدفوعات المتكررة للعملات الرقمية. وبدلاً من ذلك، نصحوا باستخدام دفاتر عناوين موثوقة ومشفرة لمنع مخاطر تزوير الواجهة.