لقد تغيرت حالة الأمان في مجال العملات المشفرة وبلوكتشين بشكل كبير في الأشهر القليلة الماضية. يتم تجاوز العقود الذكية التقليدية التي تم استغلالها أو الهجمات بالقوة الغاشمة على شبكات البلوكتشين بواسطة عمليات الاحتيال المشفرة مثل سحب البساط ومخططات الضخ والتفريغ.

تحدثت BeInCrypto مع متحدث باسم شركة الأمان CertiK لفهم كيفية تطور تهديدات البلوكتشين والأمان وكيف يمكن للمشاريع والمستخدمين حماية أنفسهم من الاستغلالات المستقبلية.

ارتفاع عمليات اختراق وسائل التواصل الاجتماعي

في الأشهر القليلة الماضية، شهدت مجتمع العملات المشفرة زيادة في الاختراقات المتعلقة بوسائل التواصل الاجتماعي. هذا الاتجاه المتزايد أصبح بعيدًا عن تنظيم هجمات البلوكتشين الأكثر تعقيدًا التي كانت تقليديًا تملأ العناوين الرئيسية.

بينما تتطلب استغلالات العقود الذكية أو اختراقات البلوكتشين معرفة أكبر، وجد القراصنة طريقًا أسهل باستهداف حسابات وسائل التواصل الاجتماعي بدلاً من ذلك.

“أصبحت حسابات وسائل التواصل الاجتماعي أهدافًا جذابة بسبب انتشارها الواسع والثقة التي يضعها المتابعون في الملفات الشخصية الموثقة. مقارنة بهجمات البلوكتشين المعقدة، يوفر اختراق حساب وسائل التواصل الاجتماعي طريقة أسرع وأقل تطلبًا تقنيًا لنشر الاحتيالات لجمهور ضخم. تزايد تكرار مثل هذه الاختراقات يشير إلى أن القراصنة يركزون أكثر على الهندسة الاجتماعية وسرقة بيانات الاعتماد بدلاً من استغلال البلوكتشين المباشر”، قال متحدث باسم CertiK لـ BeInCrypto.

لقد أدى الوصول السهل إلى اختراق وسائل التواصل الاجتماعي إلى توسيع مجموعة الفاعلين الخبيثين القادرين على تنفيذ هذه الهجمات.

“قد يكون هذا الاتجاه أيضًا بسبب، جزئيًا، فجوة في المهارات بين الجهات الخبيثة. على سبيل المثال، فتحت خدمة drainer-as-a-service الأبواب للمحتالين الذين لا يفهمون بالضرورة كيفية التلاعب بالعقود الذكية. العديد من هؤلاء المحتالين من الجيل الأصغر، مما يعني أنهم أكثر عرضة للحديث عن مساعيهم المالية عبر الإنترنت، مما يغذي المزيد من المستخدمين الذين يحاولون استخدام وسائل التواصل الاجتماعي لأغراض خبيثة،” أضاف المتحدث.

أصبحت X (المعروفة سابقًا بتويتر) بسرعة منصة التواصل الاجتماعي المفضلة بين قراصنة Web3.

وسائل التواصل الاجتماعي أصبحت الآن هدفًا رئيسيًا لقراصنة Web3

بعد أن أطلق الرئيس الأمريكي دونالد ترامب عملته الميمية قبل يومين فقط من توليه المنصب، بدأ القراصنة في استغلال الضجة لاختراق حسابات X البارزة وإقناع المتابعين بالاستثمار في عملات ميمية احتيالية.

في الشهر الماضي، استولى قراصنة مجهولون على حساب X لرئيس وزراء ماليزيا السابق مهاتير محمد للترويج لـ MALAYSIA، وهي عملة ميمية زائفة تم الترويج لها كعملة مشفرة رسمية للبلاد.

تمت إزالة المنشور في غضون ساعة، لكن الضرر كان قد حدث. تُظهر التحليلات أن هؤلاء القراصنة كانوا على الأرجح مرتبطين بعصابة Evil Corp الروسية الشهيرة وأنهم سرقوا ١٬٧ مليون دولار في هذه العملية الاحتيالية.

“نظرًا لأن X هي التطبيق الاجتماعي الأكثر شعبية للعملات المشفرة، فمن المنطقي أن تكون الحسابات الشهيرة على المنصة قد استهدفت لجذب أكبر عدد من الضحايا،” قال المتحدث باسم Certik.

حدثت عملية احتيال رمز ماليزيا بعد أسبوعين فقط من استغلال القراصنة لحساب وسائل التواصل الاجتماعي للرئيس البرازيلي السابق جايير بولسونارو. في تلك الحالة، قام المحتالون بالترويج لرمز البرازيل، الذي ارتفع بأكثر من ١٠٬٠٠٠٪ في دقائق، مما جلب للمحتالين أكثر من ١٬٣ مليون دولار.

هذه الاحتيالات أثرت أيضًا على الشركات التكنولوجية.

الهجمات على شركات التكنولوجيا

في ديسمبر، شهدت شركة أبحاث وتطوير الذكاء الاصطناعي أنثروبيك أيضًا اختراق حسابها على X. ادعى منشور احتيالي أن رمزًا زائفًا يسمى كلود سيحفز مشاريع الذكاء الاصطناعي والعملات المشفرة وضمّن عنوان محفظة للمستثمرين.

تمكن المهاجمون من جمع حوالي ١٠٠٬٠٠٠ دولار من المستثمرين المضاربين.

“الاتجاه حقيقي ومثير للقلق. تسلط الاختراقات لحسابات تعود لقادة عالميين وشركات تكنولوجية الضوء على كيفية استهداف الجهات التهديدية للمنصات ذات التأثير الواسع، باستخدامها لتضخيم مخططات الاحتيال بالعملات المشفرة. يعكس ذلك تحولًا في التكتيكات حيث أصبحت وسائل التواصل الاجتماعي وسيلة رئيسية للاحتيالات المتعلقة بالعملات المشفرة،” قال المتحدث باسم CertiK لـ BeInCrypto.

تسلط هذه الحالات الضوء أيضًا على قضية أوسع تتعلق بضعف أمان الحسابات على منصات التواصل الاجتماعي. نتيجة لذلك، حتى الأفراد البارزين عرضة للاختراقات الأمنية التي تؤثر مباشرة على مجتمع العملات المشفرة.

إطلاق عملة TRUMP Meme كان محفزًا لعمليات الاحتيال في العملات الرقمية

بعد إطلاق ترامب، أصبحت وتيرة الاحتيالات الاجتماعية الهندسية أكثر وضوحًا. في يناير، نشر مؤسس إيثريوم المشارك فيتاليك بوتيرين منشورًا على وسائل التواصل الاجتماعي ينتقد فيه ترامب وعملات الميم.

"الآن هو الوقت للحديث عن حقيقة أن العملات السياسية واسعة النطاق تتجاوز خطًا آخر: فهي ليست فقط مصادر للمتعة، حيث يكون الضرر في أقصى حد محصورًا في الأخطاء التي يرتكبها المشاركون الطوعيون، بل هي وسائل للرشوة السياسية غير المحدودة، بما في ذلك من الدول الأجنبية"، ادعى بوتيرين .

سلط بوتيرين الضوء على دور الرموز في تمكين الاحتيالات والفساد السياسي في العملات الرقمية ولام ثغرة تنظيمية أنشأها الرئيس السابق لجنة الأوراق المالية والبورصات SEC غاري جينسلر للسماح للممثلين السيئين باستغلال رموز الحوكمة.

ومع ذلك، تمتد هذه الاحتيالات في العملات الرقمية إلى ما وراء المواضيع السياسية.

نمو استغلال الهندسة الاجتماعية

بعد أسبوع من تحذير بوتيرين من العملات الميم السياسية، خسر مستخدم في كوينبيس ١١,٥ مليون دولار بعد أن وقع ضحية لعملية احتيال اجتماعي على بيس.

كشف المحقق في العملات الرقمية زاكXBT عن الاستغلال، مشيرًا إلى أن هذا الحادث هو جزء من اتجاه متزايد، حيث يعاني العديد من مستخدمي كوينبيس من خسائر مماثلة. كما يقدر أن الاحتيالات في العملات الرقمية من هذا النوع قد استنزفت على الأقل ١٥٠ مليون دولار من عملاء كوينبيس.

“كوينبيس لديها مشكلة احتيال خطيرة. لقد اكتشفت العديد من السرقات الحديثة من مستخدمي كوينبيس. الـ١٥٠ مليون دولار المسروقة من مستخدمي كوينبيس في عام واحد هي فقط من السرقات التي أكدت عليها بشكل مستقل. لذا من المرجح أن يكون الرقم أكبر من ذلك بكثير”، كما صرح زاكXBT.

في الاحتيالات الاجتماعية الهندسية، يستخدم المهاجمون رسائل البريد الإلكتروني الاحتيالية، والمكالمات المزيفة، وغيرها من التكتيكات الخادعة لخداع الضحايا للكشف عن المفاتيح الخاصة أو بيانات تسجيل الدخول. بمجرد حصولهم على الوصول، يقومون بتفريغ المحافظ، وتحريك الأموال، والسيطرة على الحسابات.

بالنسبة لـ CertiK، تحدد هذه المواقف الحاجة إلى تدابير أمنية أقوى.

“منصات الأمان في ويب٣ تتكيف من خلال توسيع تركيزها إلى ما وراء ثغرات العقود الذكية لتشمل اكتشاف التهديدات الأوسع، خاصة حول مخاطر الهندسة الاجتماعية. العديد منها يدمج أدوات مراقبة مدفوعة بالذكاء الاصطناعي للإشارة إلى النشاط غير المعتاد للحسابات، خاصة على وسائل التواصل الاجتماعي، وتقوم بتثقيف المستخدمين حول مخاطر الاحتيالات التنكرية. لقد دفع تطور مشهد التهديدات إلى نهج أكثر شمولية للأمان، يمزج بين دفاعات البلوكشين التقليدية ووسائل الحماية على المنصات الاجتماعية”، قال المتحدث.

معالجة هذه التحديات الأمنية أمر حاسم مع زيادة المشاريع الجديدة في العملات الرقمية بشكل كبير.

إعطاء الأولوية للأمن الاستباقي في صناعة تنمو بسرعة

قطاع الويب 3 يشهد نموًا مستمرًا، يتميز بزيادة في إطلاق مشاريع العملات الرقمية الجديدة. من المتوقع أن يستمر هذا الزخم الابتكاري، ولكنه أيضًا يثير مخاوف أمنية.

لا سيما أن معدل الزيادة في عمليات الاحتيال والاختراقات في الأشهر الثلاثة الأولى من عام 2025 يوضح أن الجهود الأمنية تكافح لمواكبة الابتكار.

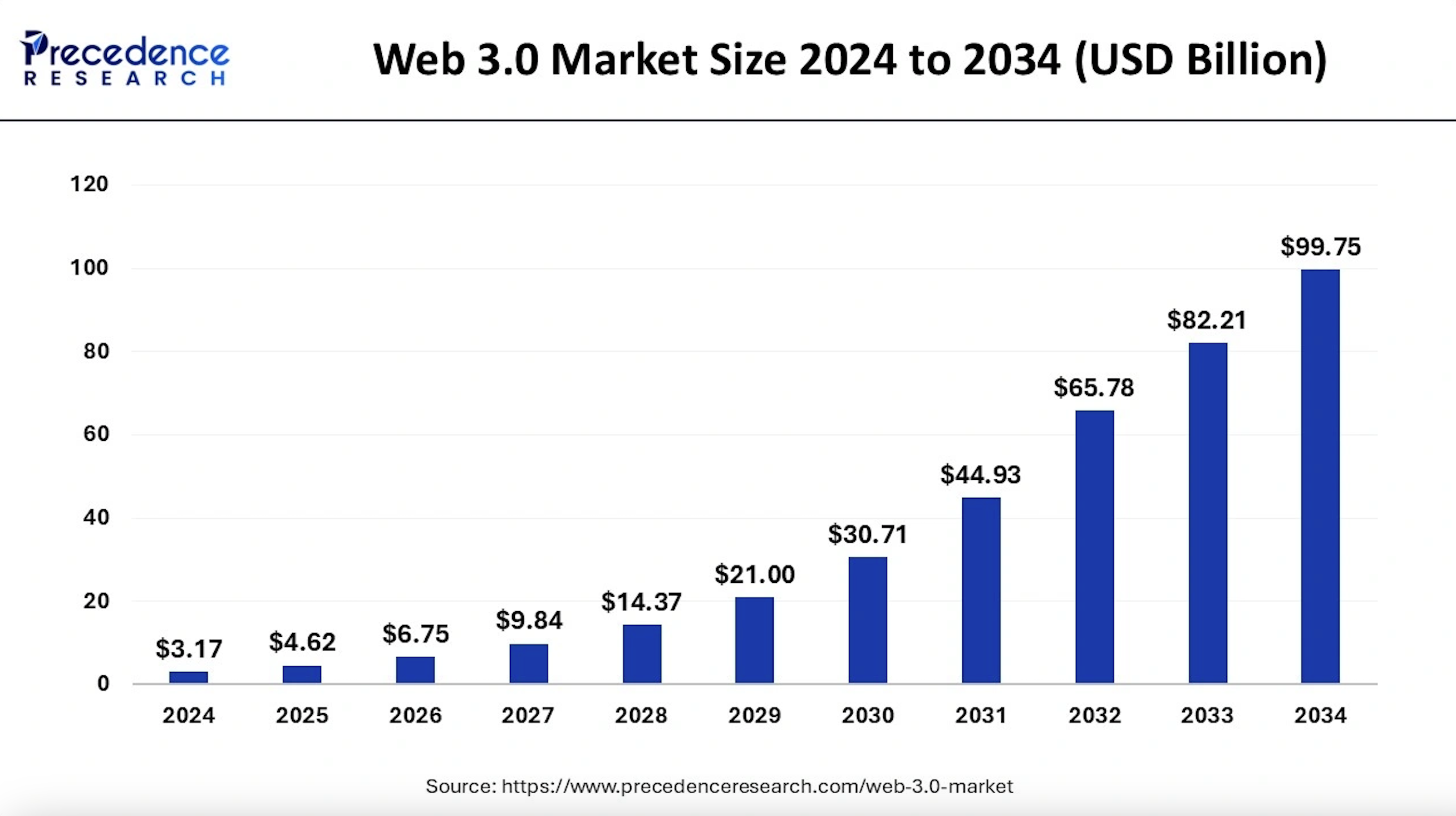

تقدر دراسة من Precedence Research أن سوق الويب 3.0 سيتوسع من 4,62 مليار دولار أمريكي في 2025 إلى حوالي 99,75 مليار دولار أمريكي بحلول 2034، مع معدل نمو سنوي مركب متوقع يبلغ 41,18% خلال تلك الفترة.

ومع ذلك، تعتقد CertiK أن مطوري المشاريع يدفعون اعتبارات الأمان نحو نهاية قائمة الأولويات.

“على الرغم من الزيادة في المشاريع الجديدة، يبقى الالتزام بالبروتوكولات الصحيحة للتدقيق غير متسق. بينما تعطي بعض المشاريع الأولوية لتدقيق العقود الذكية بشكل دقيق، يندفع آخرون إلى السوق، متجاهلين الأمان للاستفادة من اتجاهات السوق في محاولة لتوليد أرباح سريعة”، قال المتحدث باسم CertiK.

من المفهوم أن الزيادة الكبيرة في مشاريع الويب 3 تجعل من الصعب على شركات الأمن مواكبة سرعة واتساع الطلب.

“على الرغم من تزايد الوعي حول أهمية التدقيقات، فإن وتيرة الإطلاقات الجديدة غالبًا ما تتجاوز قدرة شركات الأمن، مما يؤدي إلى مثل هذه الفجوات. ونتيجة لذلك، تكون العديد من المشاريع عرضة للاستغلالات، مما يبرز الحاجة إلى متطلبات تدقيق أكثر توحيدًا عبر المجال،” اختتم المتحدث.

مع تطور نظام ويب3 البيئي، فإن نهج الأمان الاستباقي والمتكيف أمر حاسم. سيكون من الضروري إعطاء الأولوية لكل من سلامة البلوكشين واليقظة على وسائل التواصل الاجتماعي لحماية نظام ويب3 البيئي المتنامي.

تتطلب المعركة ضد هذه الاستغلالات مستقبلًا يكون فيه الأمان ليس مجرد فكرة لاحقة بل ركيزة أساسية لكل مشروع ويب3 وتفاعل المستخدم.