تسريب قائمة البريد الإلكتروني لمؤسسة إيثريوم. مسؤول يؤكد الحادث في منشور، داعيًا أعضاء المجتمع إلى تجنب النقر على الروابط المشبوهة. استغل المخترق ثغرة في خدمة أتمتة البريد الإلكتروني التابعة للمؤسسة للوصول إلى قائمة المشتركين.

تسريب قائمة البريد الإلكتروني لمؤسسة إيثريوم

أكد تيم بيكو تسريب قائمة البريد الإلكتروني لمؤسسة إيثريوم. جاء ذلك بعد أن تمكن القراصنة من اختراق SendPulse، خدمة أتمتة البريد الإلكتروني التي تستخدمها المؤسسة.

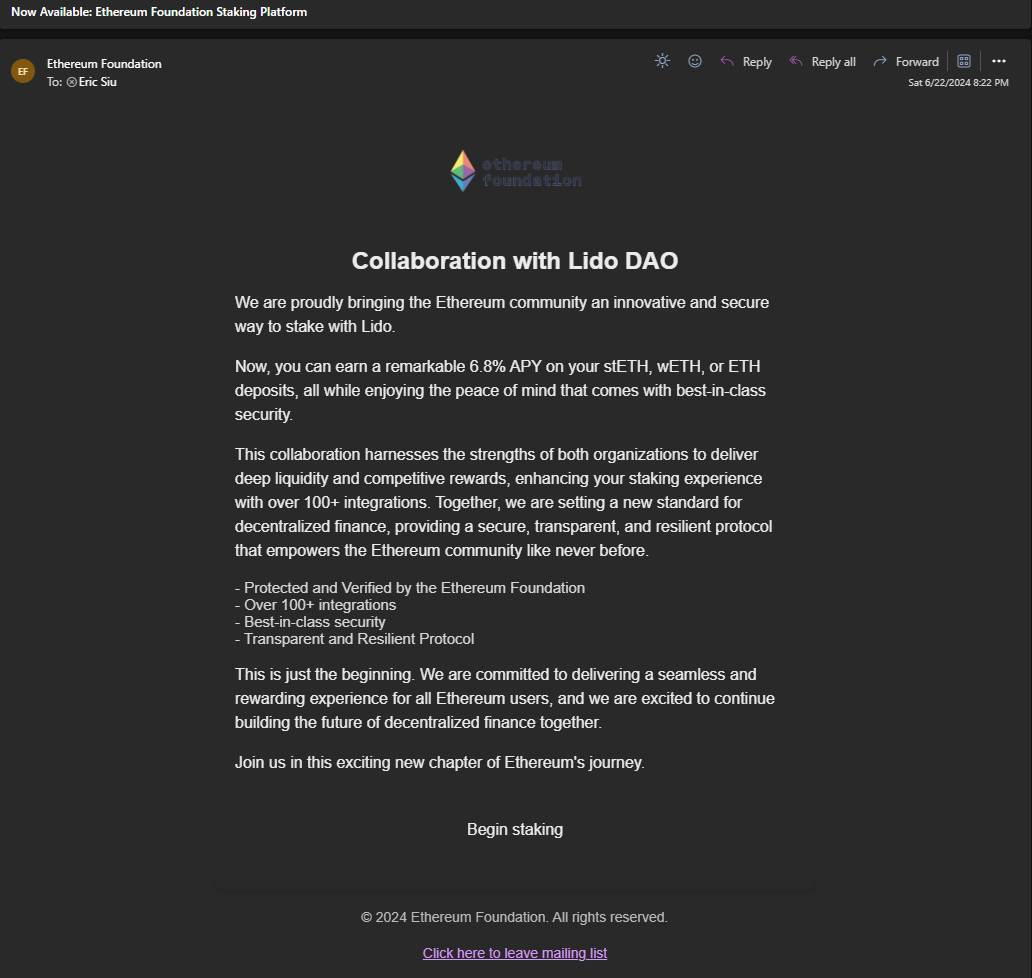

وفقًا للتقرير، قام المهاجم بعد ذلك بالتواصل مع المشتركين، مرسلًا بريدًا إلكترونيًا احتياليًا إلى كل عنوان:

"يبدو أن مزود قائمة البريد الإلكتروني التي تستخدمها EF لـ "[email protected]" قد تم اختراقه. نحن حاليًا نحاول الوصول إلى @SendPulseCom لحل المشكلة،" كتب بيكو.

بيكو، الذي يعد من أبرز الشخصيات في مؤسسة إيثريوم، شارك نموذجًا من الرسائل الإلكترونية التي أرسلها القراصنة إلى المشتركين، مشيرًا إلى "تعاون مؤسسة إيثريوم مع ليدو داو."

👈 اقرأ المزيد: الإعلانات الترويجية للعملات الرقمية في الوطن العربي.. احذر الاحتيال

تم اعتبار الرسائل الإلكترونية مزورة، تحتوي على روابط ضارة قد تؤذي المستلمين إذا تفاعلوا معها. أيضا، في الوقت نفسه، تعمل مؤسسة إيثريوم مع SendPulse لإصلاح المشكلة وتأمين المراسلات البريدية. حاليًا، تظل قائمة البريد مغلقة.

👈 اقرأ المزيد: كيف يتم حماية الأموال في العملات الرقمية من عمليات النصب والاحتيال

جاء التقرير بعد ساعات فقط من تحذير شركة أمان البلوكتشين SlowMist لشبكة The Open Network أو TON بسبب تعرضها لهجمات الاحتيال عبر تليجرام، وهو نوع من الاحتيال الهندسي الاجتماعي حيث يخدع المهاجمون الأشخاص لكشف معلومات حساسة أو تثبيت برمجيات خبيثة.

أخبر ثور عباسي، المؤسس المشارك لبروتوكول الائتمان اللامركزي Zivoe، BeInCrypto عن كيفية تعديل المنصات لأنظمة المراقبة وكشف الاحتيال لديها.

"يجب أن نتعاون بشكل وثيق مع الهيئات التنظيمية لمكافحة المعاملات غير القانونية. من خلال ذلك، يمكننا ضمان بقاء تدابير الامتثال لدينا قوية وقابلة للتكيف مع المشهد المتغير للمعاملات المشفرة غير القانونية،" قاله.

إذا، مع نمو سوق العملات المشفرة، يحسن الفاعلون الضارون أيضًا من تكتيكاتهم. كما يعيد حادث مؤسسة إيثريوم هذا التأكيد على أهمية الأمن السيبراني في حماية الأصول الرقمية.